Na co dzień nie odbierasz połączeń od nieznajomych. Gdy jednak na wyświetlaczu pojawia się nazwa instytucji lub kontaktu zapisanego na Twoim urządzeniu, robisz to bez zastanowienia. Uwaga! Podszywanie się pod numer telefonu jest realnym zagrożeniem, które – dzięki wysokiej skuteczności i bezkarności oszustów – eskaluje. Jego ofiarą padły m. in. profesor Marcin Matczak, ojciec Maty, oraz córka byłego szefa CBA Pawła Wojtyniuka. Nie chcesz być kolejny? Odkryj, jak chronić się przed spoofingiem telefonicznym!

Spoofing – co to? Podszywanie się pod numer telefonu

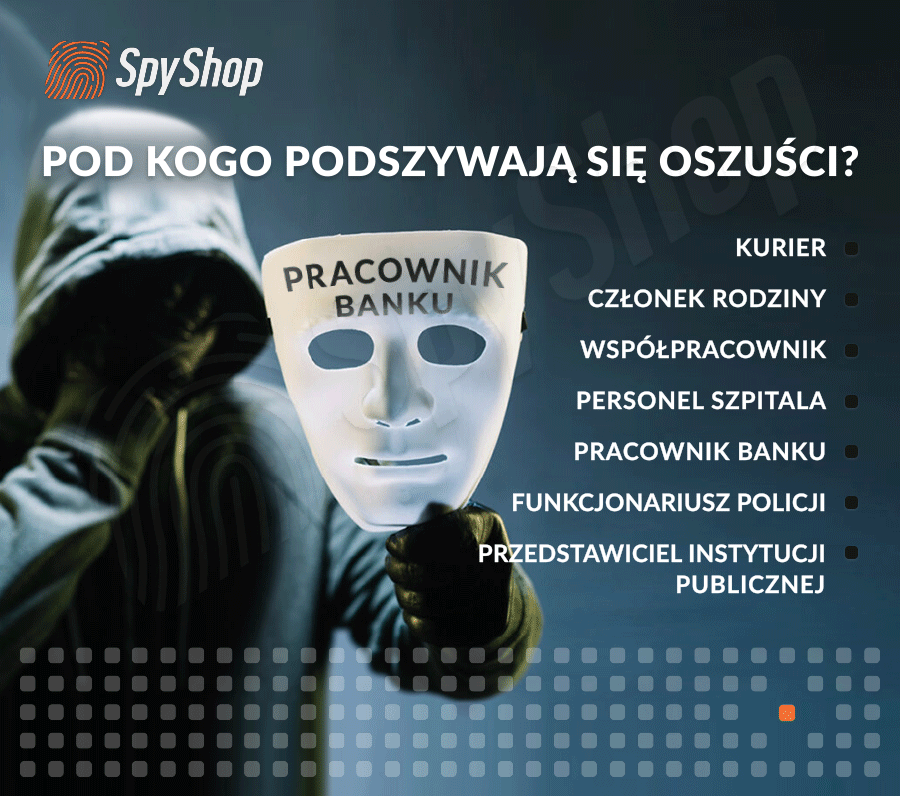

Spoofing, a dokładnie CLI spoofing („calling line identification”), jest socjotechniczną metodą przywłaszczenia i wykorzystania tożsamości innej osoby/instytucji, np. przedstawiciela banku, personelu medycznego szpitala czy członka rodziny.

Bazuje na manipulacji, zwykle w celu wyłudzania danych logowania do konta bankowego lub namówienia kogoś do zainstalowania złośliwego oprogramowania. Zdarzają się jednak przypadki, kiedy fałszywe połączenie ma jedynie wywołać strach, ewentualnie nakłonić odbiorcę do konkretnego zachowania, np. poprzez poinformowanie go o śmierci kogoś bliskiego.

O ile więc sam spoofing nie powoduje szkód innych niż prawdopodobne zgrzyty na poziomie relacji, tak już jego skutki mogą być dotkliwe dla portfela i psychiki ofiar. Celowo wskazujemy na liczbę mnogą, bo poszkodowany jest zarówno właściciel wykorzystanego numeru telefonu jak i osoba, w którą został wymierzony atak.

Spoofing telefoniczny – studia przypadków

Spoofing telefoniczny może przybierać różne formy. Na przykład:

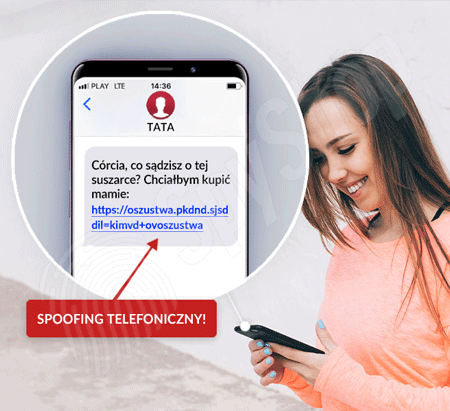

- Ania jest studentką. Mieszka w innym mieście niż jej rodzice, dlatego utrzymuje z nimi przede wszystkim kontakt telefoniczny. Kiedy więc dostaje SMS-a od nadawcy “TATA” z prośbą o sprawdzenia załączonego linku, klika w niego bez zastanowienia.

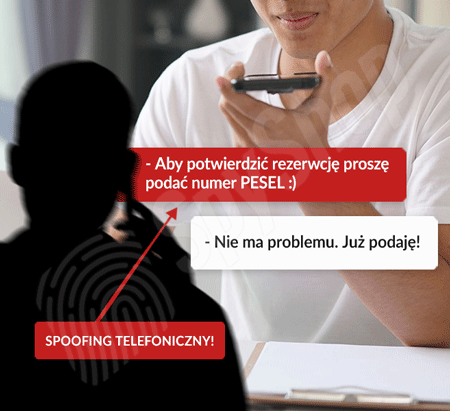

- 37-letni Karol jest początkującym przedsiębiorcą. Właśnie otworzył działalność gospodarczą i zamierza wziąć samochód w leasing. W tym celu korzysta z wielu porównywarek ofert, gdzie wpisuje swój numer telefonu. Podczas jednej z rozmów zostaje poproszony o podanie numeru PESEL w celu weryfikacji zdolności kredytowej.

Jak podszyć się pod numer telefonu?

Przeprowadzenie ataku spoofingu telefonicznego umożliwia Signaling System 7 (SS7) – zbiór protokołów wykorzystywanych przez sieci telekomunikacyjne, a konkretnie jego największa wada – brak dodatkowych weryfikacji informacji przesyłanych między centralami.

I choć pierwsze przypadki spoofingu zarejestrowano kilkanaście lat temu, podszywanie się pod konkretne identyfikatory telefoniczne cieszy się niesłabnącą popularnością. Oszustwo to nie wymaga bowiem zaawansowanych umiejętności hakerskich. Wystarczy skorzystać z jednego z wielu dedykowanych serwisów internetowych. Za niewielką opłatą można zadzwonić do wybranej osoby z dowolnego numeru telefonu.

Szczególnie niebezpieczne są sytuacje, kiedy przestępca wie, czyje numery telefonów ofiara ma zapisane. Wówczas podczas ataku na wyświetlaczu pojawia się dobrze znana nazwa, np. członka rodziny. Jeśli doda do tego technologię deepfake voice, która fabrykuje głos, szanse na finalne powodzenie ataku gwałtownie rosną.

A skąd w ogóle oszust bierze numer telefonu ofiary? I w tym przypadku nie musi wkładać wiele pracy i czasu. Takie informacje znajduje na stronach internetowych w zakładce “Kontakt” jak również w wykradzionych bazach danych.

Możliwości spoofingu nie ograniczają się zresztą jedynie do nieprawdziwych połączeń. Analogiczne oszustwa można przeprowadzić z wykorzystaniem SMS-ów, numerów IP, maili oraz wiadomości z WhatsApp’a.

Najgłośniejsze ataki spoofingowe w Polsce

Cyberprzestępcy nie boją się celować w nikogo. Nie tylko podszywają się pod polityków, aktywistów czy dziennikarzy, ale także w nich samych wymierzają ataki. Mimo zaangażowania służb bezpieczeństwa oraz nagłośnienia spoofingu w mediach, sprawcy pozostają nieuchwytni.

Mata nie żyje

W styczniu 2022 r. profesor prawa Marcin Matczak padł ofiarą wyjątkowo okrutnego spoofingu. Mężczyzna odebrał telefon z numeru 800 808 808 – infolinii Centralnego Biura Antykorupcyjnego i usłyszał, że jego syn (raper Mata) nie żyje.

Dziś około 21.00 dostałem telefon z numeru 800 808 808 (infolinia CBA) z informacją, że mój syn nie żyje. Oczywiście Michałowi nic nie jest. Po krótkim zdenerwowaniu tym telefonem uznałem, że jest on dobrym powodem, by nadal robić to, co dotychczas, tylko bardziej. pic.twitter.com/brggIaUijj

— Marcin Matczak (@wsamraz) January 27, 2022

Szymon Hołownia grozi śmiercią

Również w styczniu 2022 r. posłanka Hanna Gill-Piątek poinformowała o obelgach i groźbach śmierci, które padły w jej stronę po odebraniu telefonu z numeru Szymona Hołowni. W tym samym czasie podobną rozmowę odbył dziennikarz, ale z automatem dzwoniącym z numeru Gil-Piątek.

Wczoraj wieczorem z numeru @szymon_holownia zadzwonił do mnie automat z mieszanką gróźb śmierci i obelg za "namawianie do szczepienia dzieci". Podobny telefon, ale trochę innej treści, otrzymał w tym samym czasie ode mnie mój lider. Sprawa jest już zgłoszona policji.

— Hanna Gill-Piątek (@HannaGillPiatek) January 28, 2022

Żona Brejzy wysyła SMS-y o bombie

Z kolei poseł Krzysztof Brejza upublicznił aferę z rzekomym udziałem jego żony. Kobieta miała wysyłać do różnych instytucji SMS-y o podłożeniu ładunków wybuchowych w całej Polsce.

Z numeru mojej żony rozsyłane są wiadomości o podlozeniu ladunkow wybuchowych w całej Polsce. Zmasowany cyberatak na naszą rodzinę, prowokacja, użycie wielkich sił żeby nas zdyskredytować. Za malo jesxze wiemy zeby powiedzieć więcej, ale ewidentnie dzisiejsza decyzja Senatu

— Krzysztof Brejza (@KrzysztofBrejza) January 12, 2022

Jak nie paść ofiarą spoofingu?

W czerwcu 2023 r. Sejm uchwalił ustawę o zwalczaniu nadużyć w komunikacji elektronicznej. Prawo nakłada na przedsiębiorców telekomunikacyjnych obowiązek blokowania połączeń głosowych, kiedy prawdopodobieństwo spoofingu jest wysokie, lub ukrycia identyfikacji numeru (w pozostałych przypadkach). W praktyce oznacza to, że potencjalnej ofierze wyświetli się informacja o próbie dodzwonienia się podjętej przez nieznany numer, a nie przez przypisany do numeru kontakt.

Wskazówki dotyczące bezpieczeństwa

Schematy oraz scenariusze działań oszustów są różne, dlatego najlepszymi formami ochrony są mimo wszystko czujność, ostrożność i zdrowy rozsądek.

- Nie udostępniaj w sieci swoich danych kontaktowych.

- Gdy rzekomy przedstawiciel banku/instytucji poprosi Cię o Twoje prywatne dane lub hasło dostępu, rozłącz się i zgłoś to.

- Jeśli numer, z którego ktoś dzwoni, pokrywa się z numerem podanym na oficjalnej stronie, dalej może być to oszustwo, dlatego zawsze weryfikuj takie połączenia.

- Unikaj mówienia słowa “tak”. Spreparowane nagranie narazi Cię na dodatkowe koszty.

Korzystaj z innych metod uwierzytelniania dwuetapowego niż SMS, np. z generatora kodów jednorazowych lub Google PassKeys.

Zasada 30 sekund

Centralne Biuro Zwalczania Cyberprzestępczości rekomenduje korzystanie z zasady “30 sekund”. Jeśli przeprowadzana rozmowa zacznie wydawać Ci się podejrzana, rozłącz się i odczekaj minimum pół minuty. Następnie zadzwoń do banku/instytucji/osoby, z którą rozmawiałeś, ale wpisz numer samodzielnie (nie korzystaj z listy ostatnich połączeń). Zweryfikuj zdarzenie.

Spoofing telefoniczny – FAQ

Poznaj odpowiedzi na najczęściej zadawane pytania!

Co to znaczy spoofing?

Nazwa “spoofing” wywodzi się od angielskiego słowa “spoof”, które oznacza “naśladować”, ale także “okantować, ogłupiać, zwieść”. Odnosi się do rodzaju ataków na systemy teleinformatyczne, polegających na podszywaniu się pod kogoś innego, np. firmę, bank, instytucję lub osobę.

Jak działa spoofing telefoniczny?

Oszuści identyfikują się jako inne osoby/instytucje poprzez fałszowanie danych. Technicznie podmieniają informację o nadawcy połączenia.

Czym różni się spoofing od phishingu?

Zarówno spoofing jak i phishing odnoszą się do oszustw internetowych, jednak to dwa różne rodzaje ataków. Spoofing polega na przywłaszczeniu czyjejś tożsamości w celu pozyskania dostępu do osobistych danych ofiary. Z kolei phishing służy wywoływaniu emocjonalnej reakcji, która pomoże przestępcy skłonić cel do ujawniania wrażliwych informacji.

Gdzie zgłosić spoofing?

Każde oszustwo internetowe, w tym spoofing elektroniczny, należy zgłosić do CSIRT NASK przez formularz na stronie internetowej. Podejrzane wiadomości SMS można przesłać bezpośrednio na numer: 799 448 084.

Zostaw odpowiedź