W świecie biznesu i dużych pieniędzy informacja jest najcenniejsza. Dzięki pozyskaniu odpowiednich danych, można zarządzać strategią działalności przedsiębiorstwa. Poufne informacje są przedmiotem zainteresowania konkurencji. Szpiegostwo przemysłowe i korporacyjne staje się niestety coraz powszechniejsze także w Polsce.

Firmy zatrudniają specjalistów od wywiadu gospodarczego, którzy pozyskują, analizują i dostarczają informacje zdobyte niekoniecznie w legalny i etyczny sposób. W ten sposób można wyprzedzić inną firmę, wprowadzając na rynek nowatorską technologię, poznać sytuację prawną, kondycję ekonomiczną i sposób funkcjonowania innego podmiotu gospodarczego. Zagrożenie to jest także obecne na poziomie państwowym – wywiad gospodarczy często stosuje się w celach wojskowych.

W szpiegostwie wykorzystywane są nowoczesne technologie, które umożliwiają podsłuch, zbieranie danych i skuteczne pozyskiwanie i gromadzenie informacji. Czasem wystarczy podłożenie zwykłej pluskwy czy dyktafonu, ale niekiedy używane są bardzo wyrafinowane technologie. Przykładem może być podsłuch laserowy lub przenośna baza telefonii komórkowej (tzw. IMSI catcher). Jak się przed nimi bronić? Tu z pomocą ponownie przychodzi technika.

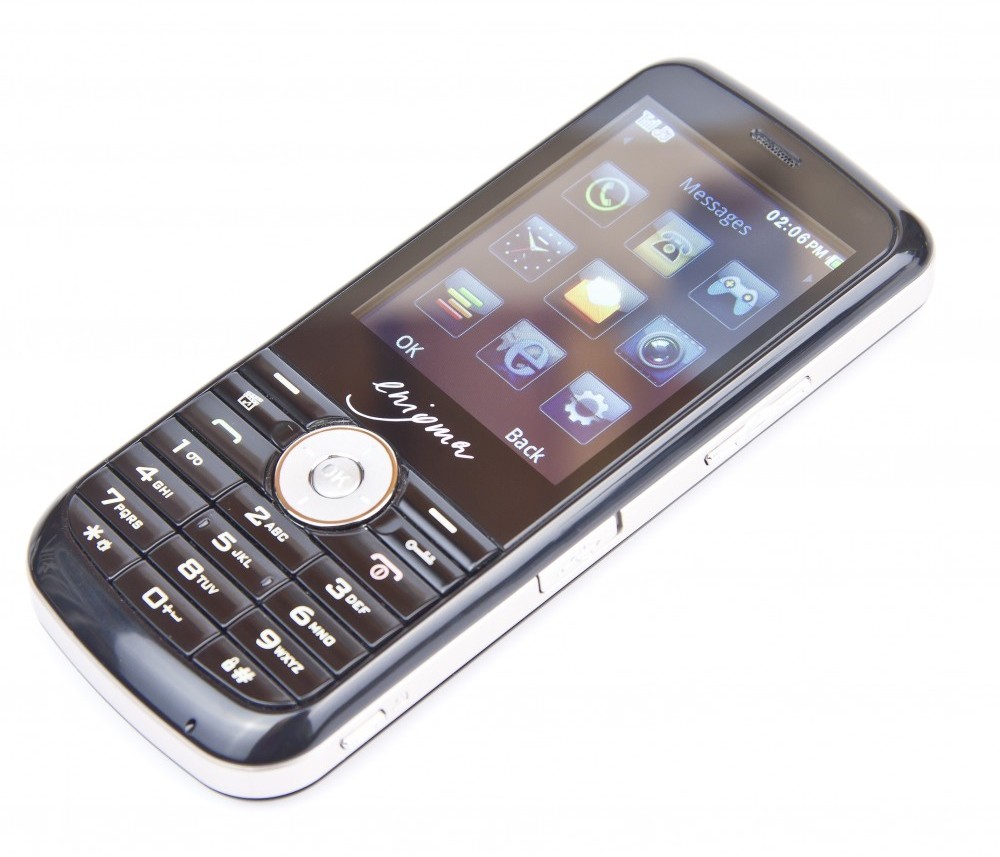

W biznesie wiele ważnych rozmów odbywa się przez telefon komórkowy. Dane przekazywane w sieciach GSM są co prawda szyfrowane (stosuje się podstawowe mechanizmy uwierzytelniania i szyfrowania komunikacji), ale z tymi zabezpieczeniami nietrudno sobie poradzić. Złamanie algorytmu A5, który jest wykorzystywany, zostało przeprowadzone już dawno. Nie zapewnia on bezpieczeństwa prowadzonych rozmów. Nawiązywanie bezpiecznych połączeń umożliwiają telefony oferujące własne szyfrowanie. Istnieje wiele rozwiązań programowych, które jednak nie są do końca pewne. Rozwiązaniem jest użycie wyspecjalizowanych telefonów szyfrujących, jak na przykład Enigma E2 brytyjskiej marki Tripleton.

Ten niepozorny telefon wyglądający, jak relikt lat 90. kryje w sobie potężne możliwości. Wszelkie operacje kryptograficzne realizowane są na poziomie sprzętowym, zastosowano oddzielną kartę szyfrującą z koprocesorem odpowiedzialnym za kodowanie i mechanizmem samozniszczenia w razie próby ingerencji oraz bardzo silne algorytmy szyfrujące. Uwierzytelnianie połączenia realizowane jest kluczem RSA 2048 bit, podpisanym skrótem SHA-256 (co zapewnia, że zostanie ono nawiązane tylko i wyłącznie z właściwym rozmówcą), a szyfrowanie samej transmisji wykorzystuje algorytm AES 256-bit.

Układ audio został całkowicie odseparowany od modułu GSM, a sama sieć komórkowa jest wykorzystywana jedynie, jako medium do przekazywania już zaszyfrowanych informacji. Dzięki takim rozwiązaniom, użytkownicy mogą mieć pewność, że nikt nie będzie w stanie wykorzystać informacji przekazywanych w trakcie rozmowy, czy za pomocą szyfrowanych wiadomości SMS pomiędzy dwoma telefonami Enigma E2. Od strony użytkownika, sposób wykorzystania telefonu szyfrującego nie różni się znacząco od zwykłego aparatu i nie wymaga żadnej specjalistycznej wiedzy.

Kolejnym problemem, z jakim stykają się specjaliści bezpieczeństwa i ochrony przed szpiegostwem gospodarczym, jest odpowiednie zabezpieczenie sal konferencyjnych na wypadek inwigilacji. Podsłuchy radiowe, analogowe i cyfrowe wykorzystujące różne standardy komunikacyjne (np. GSM czy WiFi), mikrofony sejsmiczne, laserowe i mikrofalowe, czy nawet zwykły dyktafon wniesiony do sali, mogą być poważnym zagrożeniem dla poufności rozmów. Pomieszczenie powinno być regularnie sprawdzane przez specjalistów. W tym celu wykorzystuje się wykrywacze i analizatory spektrum elektromagnetycznego, specjalne generatory wibroakustyczne, wprowadzające drgania w ściany i elementy konstrukcyjne budynku, a także wykrywacze złącz nieliniowych (NLJD), które pozwalają na wykrycie i lokalizację każdego rodzaju urządzenia elektronicznego. Niezależnie od tego, czy jest włączone lub podłączone w danym momencie do zasilania.

Inne podejście do zapewnienie bezpieczeństwa rozmowy oferuje system DigiscanLabs – Druid DS-600. To niewielkie urządzenie zabezpiecza przed każdym rodzajem inwigilacji. Uczestnicy konferencji rozmawiają poprzez zestawy słuchawkowe. System analizuje dźwięki rozmowy i dynamicznie generuje sygnał akustyczny, który je maskuje. Zwielokrotnione, zniekształcenie oraz pogłos, który jest emitowany z głośnika powoduje, że dźwięki w pomieszczeniu są niezrozumiałe, a losowy i dynamiczny charakter tego sygnału jest praktycznie niemożliwy do rozszyfrowania. Co czyni nagranie bezużytecznym. Jedno urządzenie pozwala na prowadzenie sześcioosobowej w pełni zabezpieczonej rozmowy. Możliwe jest sprzężenie ze sobą dwóch lub trzech modułów i obsługa do 18 osób jednocześnie.

Ogromną zaletę stanowi ochrona przed każdym rodzajem podsłuchu czy rejestracji dźwięków rozmowy. Mobilność oraz szybkie podłączenie systemu, umożliwiają jego użycie w dowolnej sali, bez konieczności jej wcześniejszego przygotowania. Dzięki zasilaniu akumulatorowemu, Druid DS-600 jest przystosowany do wykorzystania w każdej sytuacji. To szczególnie cenne w przypadku bardzo ważnych negocjacji w nieznanym środowisku.

Na rynku dostępne są skuteczne rozwiązania, które minimalizują ryzyko wycieku poufnych danych. Trzeba jednak pamiętać, że najsłabszym ogniwem pozostaje człowiek i popełniane przez niego błędy. Dlatego poza wykorzystaniem środków technicznych, warto zadbać o szkolenie w zakresie bezpieczeństwa informacji i wypracować odpowiednie procedury.

Dystrybutorem marki Tripleton i DigiscanLabs jest firma SpyShop®.

Widzę już strach licencjonowanych detektywów przed wolnym rynkiem. I nie w trosce o klientów, a w trosce o siebie. W obecnych czasach właściciel firmy może sam kupić sobie sprzęt detektywistyczny i sam załatwić sprawę dużo taniej i prościej niż u detektywa

A ten system druid przewiduje ukryte kamery i czytanie z ust?

Podoba mi się wygląd tego telefonu Enigma 2. Elegancki no i klawiszowy. Denerwują mie te plastikowe dotykowe.

Wartościowy artykuł.

Dlaczego firma DigiScan Labs jest wymieniana tylko na stronach polskich? Dlaczego większość urządzeń detektywistycznych ” produkują ” marki-krzaki, o których nigdzie nie można przeczytać poza sklepami z marnym graficznie logo w domenie PL? Dlaczego system Druid oferują strony z gadżetami wcale niedetektywistycznymi?

Bo w tej branży detektywistycznej właśnie o to chodzi, o umiejętne przetwarzanie informacjami z naciskiem na dobro klienta, dzięki za artykuł. Pozdrawiam